Apple ha lanzado una actualización de urgencia para iOS y iPadOS que corrige una vulnerabilidad crítica en el sistema de notificaciones, según confirmaron fuentes oficiales y reportes de prensa especializada.

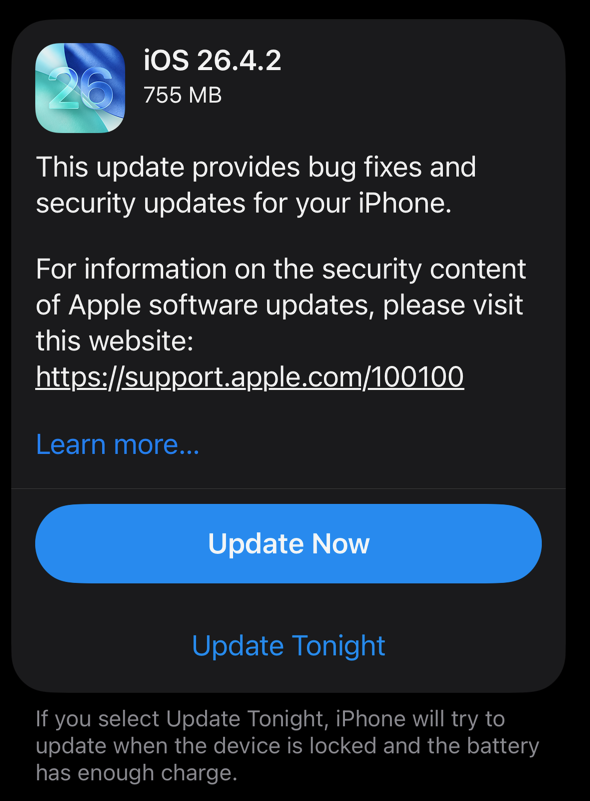

La actualización, identificada como iOS 26.4.2 y iPadOS 26.4.2, fue publicada el 22 de abril de 2026 y aborda un fallo registrado como CVE-2026-28950. Este problema permitía que las notificaciones marcadas para eliminación fueran retenidas inesperadamente en el dispositivo, lo que podría exponer información sensible almacenada en la base de datos de notificaciones push.

Según el aviso de seguridad de Apple, la falla fue solucionada mediante una mejora en el mecanismo de redacción de datos dentro del servicio de notificaciones. La compañía señaló que, por protección de sus usuarios, no divulga ni confirma detalles de vulnerabilidades hasta que las investigaciones concluyan y los parches estén disponibles.

El mismo parche de seguridad fue incluido también en iOS 18.7.8, indicando que ambas versiones comparten la corrección de esta única vulnerabilidad. Apple enfatizó que la liberación de esta actualización responde a la necesidad de mitigar riesgos antes de que posibles atacantes puedan explotar el fallo.

Los dispositivos compatibles con la actualización incluyen iPhone 11 y posteriores, iPad Pro de 12.9 pulgadas (tercera generación y posteriores), iPad Pro de 11 pulgadas (primera generación y posteriores), iPad Air (tercera generación y posteriores), iPad (octava generación y posteriores) y iPad mini (quinta generación y posteriores).

Apple insta a todos los usuarios afectados a instalar la actualización de forma inmediata a través de la sección de actualizaciones de software en los ajustes del dispositivo.