Los certificados Secure Boot de los equipos de escritorio más antiguos que 2023 expiran este año, lo que los hará vulnerables. Si, como yo, pensaste que una vez expirados sería imposible encender estos equipos, no es del todo cierto. Dejarán de ser utilizables, pero el sistema de arranque seguirá funcionando, aunque el efecto será que el PC será vulnerable porque ciertas barreras de protección ya no estarán activas.

Según Microsoft, casi mil millones de PC que aún están en uso se encuentran expuestos. Prácticamente cualquier PC fabricado entre 2011 y 2023 es vulnerable. Sin un certificado válido, la solución de seguridad que permite que solo se ejecuten aplicaciones firmadas se volverá inútil, permitiendo la instalación de software no certificado en estos sistemas.

Secure Boot se basa en un sistema de certificados que verifica cada componente que se carga durante el proceso de arranque del PC y, posteriormente, durante el inicio del sistema operativo. El elemento más importante es la Key Exchange Key (KEK), que reside en la UEFI y es utilizada por el Trusted Platform Module (TPM) para otorgar permisos al cargador de arranque. La información se almacena en la Allowed Signature Database (DB) y la Forbidden Signature Database (DBX).

Es posible que un PC de los últimos 15 años tenga un certificado creado en 2011 y, dado que su vida útil es de 15 años, expirará en junio de 2026. Por lo tanto, es el momento de actualizarlo. Una vez que expire, no se podrá utilizar para verificar la autenticidad de las aplicaciones que se ejecutan al iniciar el PC.

Es importante saber que, a partir de 2023, Microsoft ha estado trabajando con los fabricantes y estos modelos de PC/portátiles ya cuentan con nuevos certificados que no necesitan ser actualizados.

Probablemente sepas que todas las versiones de Windows utilizan Secure Boot, al igual que las principales distribuciones de Linux.

¿Qué se debe hacer?

Bien. Ahora que sabemos que algunos certificados están a punto de expirar, es importante saber qué debemos hacer. Microsoft anuncia que la actualización de los certificados se realizará automáticamente en los sistemas Windows que aún tengan soporte de actualización, es decir, todas las versiones de Windows 11 y las de Windows 10 que hayan entrado en el programa de soporte extendido.

Recibirán el conjunto de parches de febrero y, con ellos, los certificados necesarios, lo que significa que la mayoría de los usuarios no tendrán que hacer nada especial.

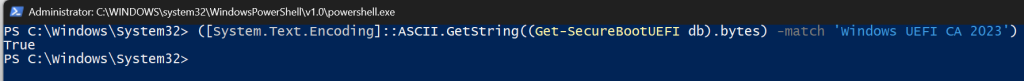

Puedes verificar si el sistema que estás utilizando necesita nuevos certificados ejecutando el siguiente comando en un PowerShell lanzado con privilegios de administrador:

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')Si la respuesta es True, significa que tienes un certificado emitido en 2023, por lo que estás bien para los próximos 15 años. De lo contrario, debes aplicar el paquete de actualización de este mes.

Y lo mejor es que visites el sitio web del fabricante del sistema que estás utilizando y compruebes si hay paquetes de actualización dedicados a estos problemas.

Ahora resulta irónico discutir que Microsoft bloquea el uso del nuevo Windows 11 en sistemas más antiguos, pero debido a que la UE les obligó a ofrecer soporte extendido, ahora se ven obligados a lanzar certificados también para esos PC que aún son funcionales y necesitan una actualización. Y es posible que estemos hablando de casi mil millones de PC…

Lo bueno: incluso si no actualizas los certificados ahora, todavía tienes tiempo hasta junio y después. En el peor de los casos, tu sistema estará expuesto, pero aún funcional: aplica los nuevos certificados entonces.

Pero no vale la pena esperar hasta entonces. Mi recomendación es que enciendas los sistemas más antiguos y les apliques algunas actualizaciones, no hace daño. Yo acabo de encender un portátil Toshiba y llevo unas 3 horas actualizándolo de Windows 10 18H2 a 22H2 🙂 y espero solucionar también el certificado UEFI.

vía Microsoft