Investigadores de Qualys han identificado nueve vulnerabilidades en AppArmor que, según afirman, podrían permitir a un usuario local sin privilegios en Linux obtener acceso root y debilitar el aislamiento de contenedores en los sistemas afectados.

Denominado CrackArmor, el problema se relaciona con la forma en que el kernel de Linux gestiona los perfiles de seguridad de AppArmor. Qualys caracterizó el patrón subyacente como un problema de “confused deputy” (agente confundido), en el que un usuario con pocos privilegios influye en un proceso de confianza para que realice una acción que normalmente estaría bloqueada.

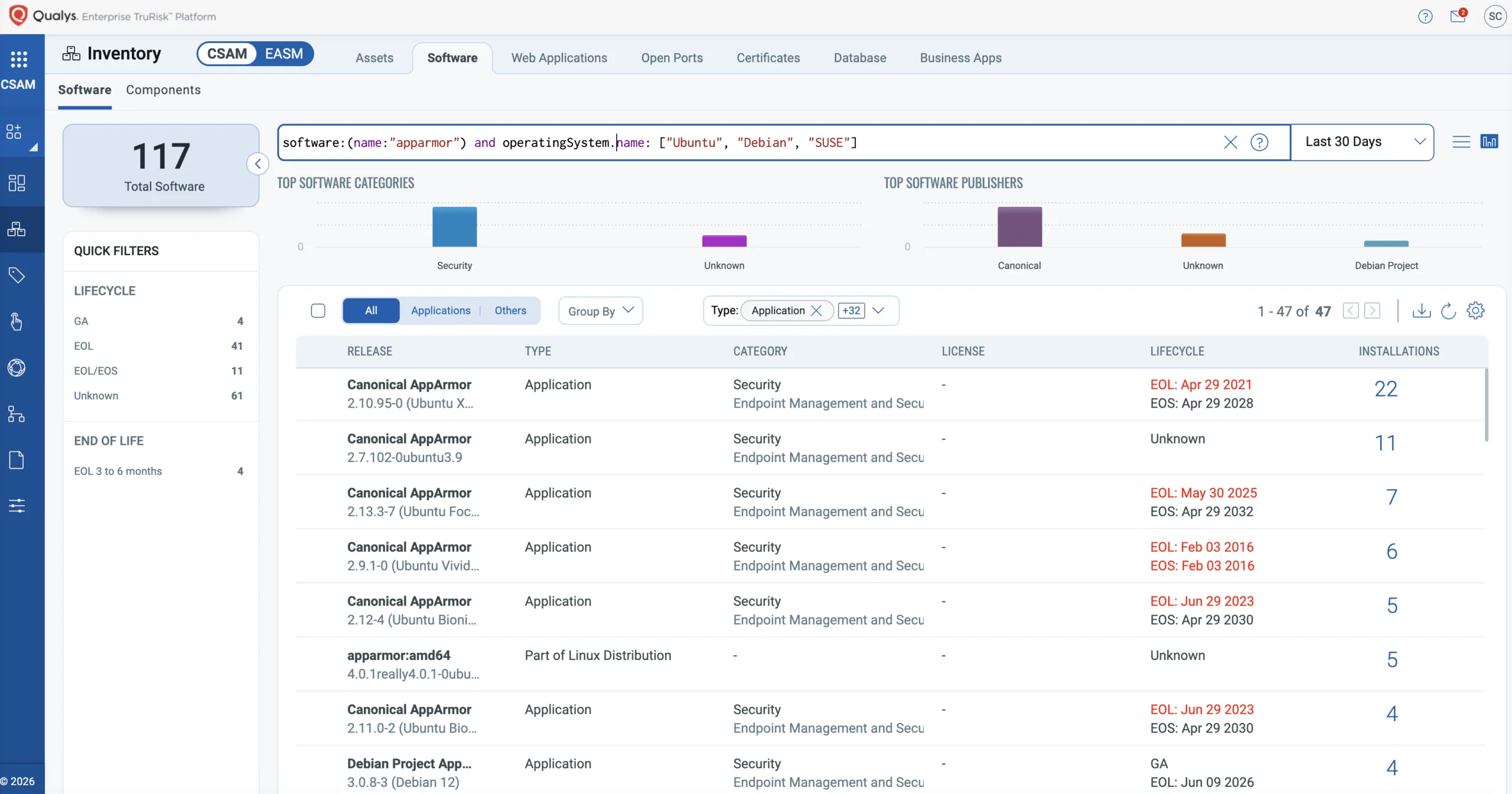

AppArmor es un Módulo de Seguridad de Linux (LSM) que aplica el control de acceso obligatorio mediante la aplicación de perfiles a las aplicaciones. Se habilita de forma predeterminada en varias distribuciones importantes, como Ubuntu, Debian y SUSE, y se utiliza ampliamente en entornos de nube y contenedores para el endurecimiento del host y el confinamiento de cargas de trabajo.

Qualys indicó que el conjunto de vulnerabilidades ha existido desde la versión 4.11 del kernel de Linux, lanzada en 2017. Su análisis de CyberSecurity Asset Management encontró más de 12,6 millones de instancias empresariales de Linux con AppArmor habilitado de forma predeterminada.

¿Cómo funciona?

Las debilidades reportadas se centran en los pseudoarchivos utilizados para cargar, reemplazar y eliminar los perfiles de AppArmor. Qualys afirmó que un atacante podría manipular un proceso privilegiado para cambiar los perfiles escribiendo en archivos bajo /sys/kernel/security/apparmor/, citando .load, .replace y .remove como interfaces clave.

Qualys señaló que las fallas podrían eludir las restricciones de espacio de nombres de usuario y permitir la ejecución arbitraria de código en el kernel. El aviso también describe riesgos de denegación de servicio: algunas rutas de eliminación pueden agotar la pila del kernel cuando los perfiles contienen subperfiles profundamente anidados, lo que podría provocar un pánico del kernel y un reinicio en algunas configuraciones.

El informe también describe rutas para la escalada de privilegios local que involucran interacciones con componentes ampliamente implementados como Sudo y Postfix. Un ejemplo describe a un atacante que influye en el comportamiento relacionado con el correo para obtener un shell root. Otro implica un uso indebido de la memoria del kernel que podría permitir la modificación de /etc/passwd.

Qualys también expresó su preocupación por los límites de contenedores y espacios de nombres, advirtiendo que la manipulación de políticas podría permitir a un usuario crear espacios de nombres más permisivos en algunos sistemas. Esto podría debilitar el aislamiento donde las distribuciones han restringido los espacios de nombres de usuario sin privilegios.

Urgencia de aplicar parches

Las actualizaciones del kernel son la principal solución. Qualys afirmó que las mitigaciones provisionales no brindan la misma garantía que las correcciones de los proveedores en el código del kernel e instó a los equipos de TI y seguridad a acelerar las ventanas de mantenimiento para implementar los kernels parcheados.

El alcance afectado puede extenderse más allá de las distribuciones donde AppArmor está habilitado de forma predeterminada. Cualquier distribución de Linux que integre AppArmor y envíe kernels desde la versión 4.11 en adelante podría estar expuesta, según la configuración y el nivel de parche. Las organizaciones deben seguir los avisos específicos de la distribución para conocer las versiones de los paquetes y los kernels corregidos.

Al momento de la publicación, los problemas no tenían identificadores CVE. Qualys señaló que la asignación de CVE para los problemas del kernel upstream generalmente sigue a las correcciones que aterrizan en las versiones estables del kernel y argumentó que los defensores no deben tratar la ausencia de CVE como una señal de menor riesgo.

Qualys dijo que ha desarrollado demostraciones de prueba de concepto que muestran una cadena de explotación para CrackArmor. No está publicando código de explotación, pero dijo que la mecánica subyacente sigue estando disponible para la validación independiente por parte de la comunidad de seguridad.

Impacto operativo

Estos problemas difieren de los errores explotables de forma remota porque requieren acceso local. Ese punto de apoyo podría provenir de una cuenta de usuario comprometida, un actor malicioso interno, una aplicación vulnerable que permita la ejecución de código como un usuario sin privilegios o un intento de escape de contenedor donde el atacante ya tiene derechos limitados en el host.

Si los perfiles de AppArmor protegen los servicios expuestos a la red, un atacante que pueda alterar o eliminar esos perfiles puede debilitar la defensa en profundidad. Qualys citó ejemplos como la eliminación de perfiles para servicios, incluidos rsyslogd o cupsd. También describió un escenario de denegación de servicio en el que se podría cargar un perfil “denegar todo” para sshd, bloqueando el acceso administrativo legítimo.

Qualys aconsejó monitorear los cambios inesperados en /sys/kernel/security/apparmor/ como un posible indicador de explotación. También recomendó priorizar la aplicación de parches para los activos orientados a Internet y verificar la integridad del perfil de AppArmor después de las actualizaciones.

Qualys dijo que sus propios productos y plataformas no se ven afectados. También lanzó un identificador de detección para los clientes y señaló una verificación de la versión del kernel como una forma de evaluar la exposición.

“Estos descubrimientos resaltan las brechas críticas en la forma en que confiamos en los supuestos de seguridad predeterminados. CrackArmor demuestra que incluso las protecciones más arraigadas pueden eludirse sin credenciales de administrador. Para los CISOs, esto significa que el parcheo por sí solo no es suficiente; debemos reexaminar toda nuestra suposición sobre lo que significan las configuraciones ‘predeterminadas’ para nuestra infraestructura”, dijo Dilip Bachwani, Director de Tecnología de Qualys.